https://blog.ropnop.com/configuring-burp-suite-with-android-nougat/

Configuring Burp Suite With Android Nougat

Android Nougat changed the default behavior for apps, so installing the Burp CA to user certs no longer works. Here’s two ways to bypass it

blog.ropnop.com

Intercepting HTTPS Traffic from Apps on Android 7+ using Magisk & Burp

Intercepting HTTPS traffic is a necessity with any mobile security assessment. By adding a custom CA to Android, this can easily be done. As of Android Nougat, however, apps don’t trust clien…

blog.nviso.eu

1. 인증서 변환

$ openssl x509 -inform DER -in cacert.der -out burpca.pem

$ openssl x509 -inform PEM -subject_hash_old -in burpca.pem

$ mv burpca.pem 9a5ba575.0

-- 휴대폰으로 복사는 알아서.

2. 갤럭시노트8 ( 안드로이드 9 ) 설정

# mount -o remount,rw /system

# cd /system/etc/security/cacerts

# cp /sdcard/Download/9a5ba575.0 ./

# chmod 644 9a5ba575.0

3. 샤오미 Mi 9 SE ( 안드로이드 10) 설정

- https://github.com/NVISOsecurity/MagiskTrustUserCerts 모듈 설치 후

GitHub - NVISOsecurity/MagiskTrustUserCerts: A Magisk module that automatically adds user certificates to the system root CA sto

A Magisk module that automatically adds user certificates to the system root CA store - GitHub - NVISOsecurity/MagiskTrustUserCerts: A Magisk module that automatically adds user certificates to the...

github.com

# cd /data/misc/user/0/cacerts-added

# cp /sdcard/Download/9a5ba575.0 ./

'Security > Mobile' 카테고리의 다른 글

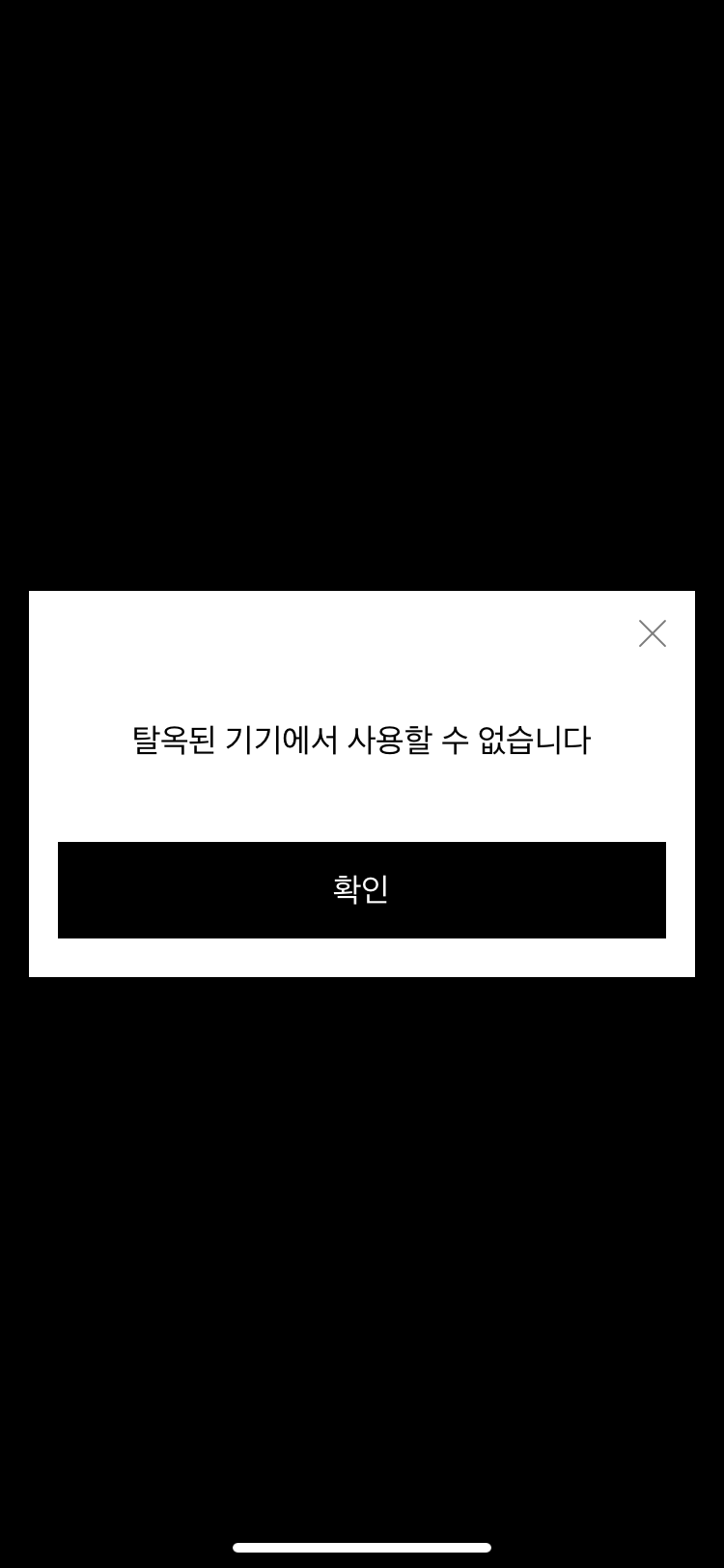

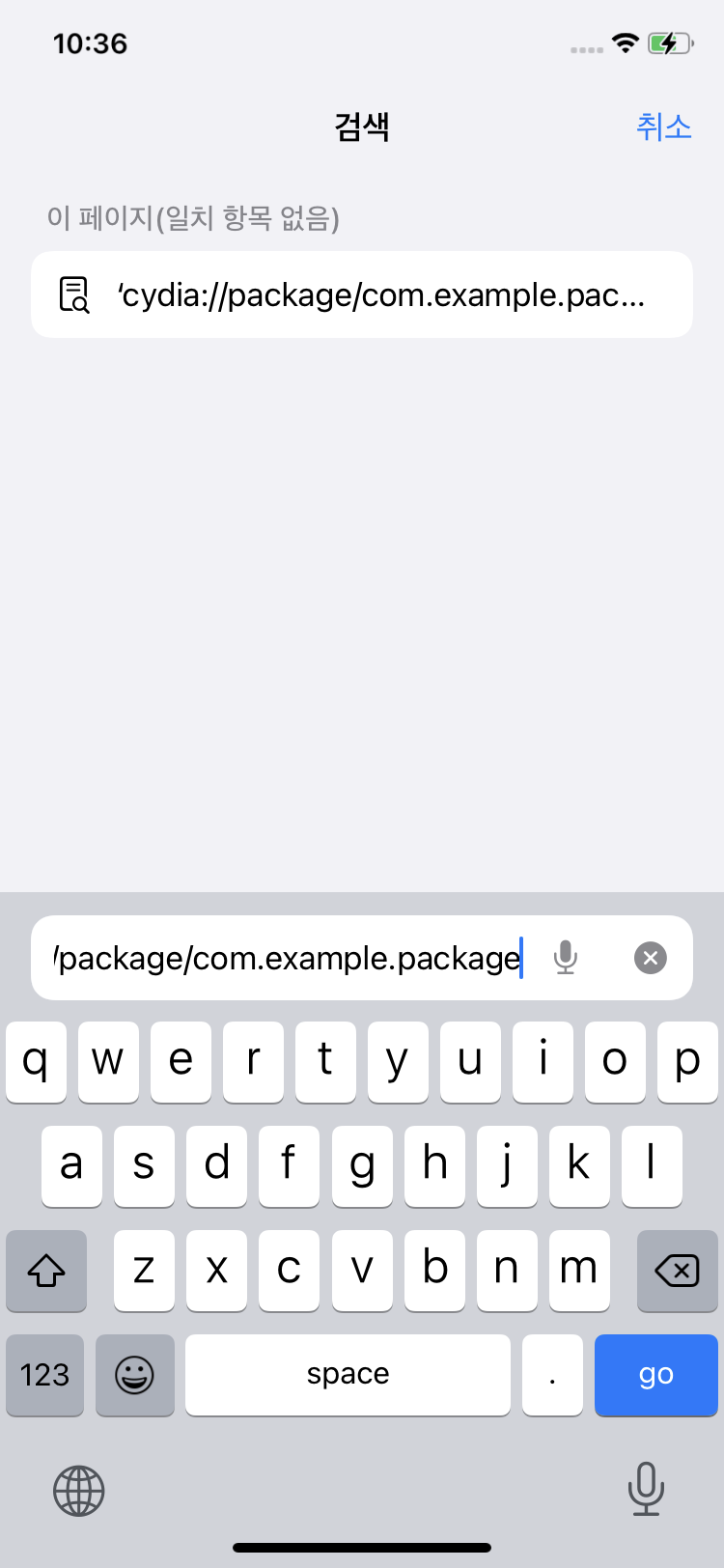

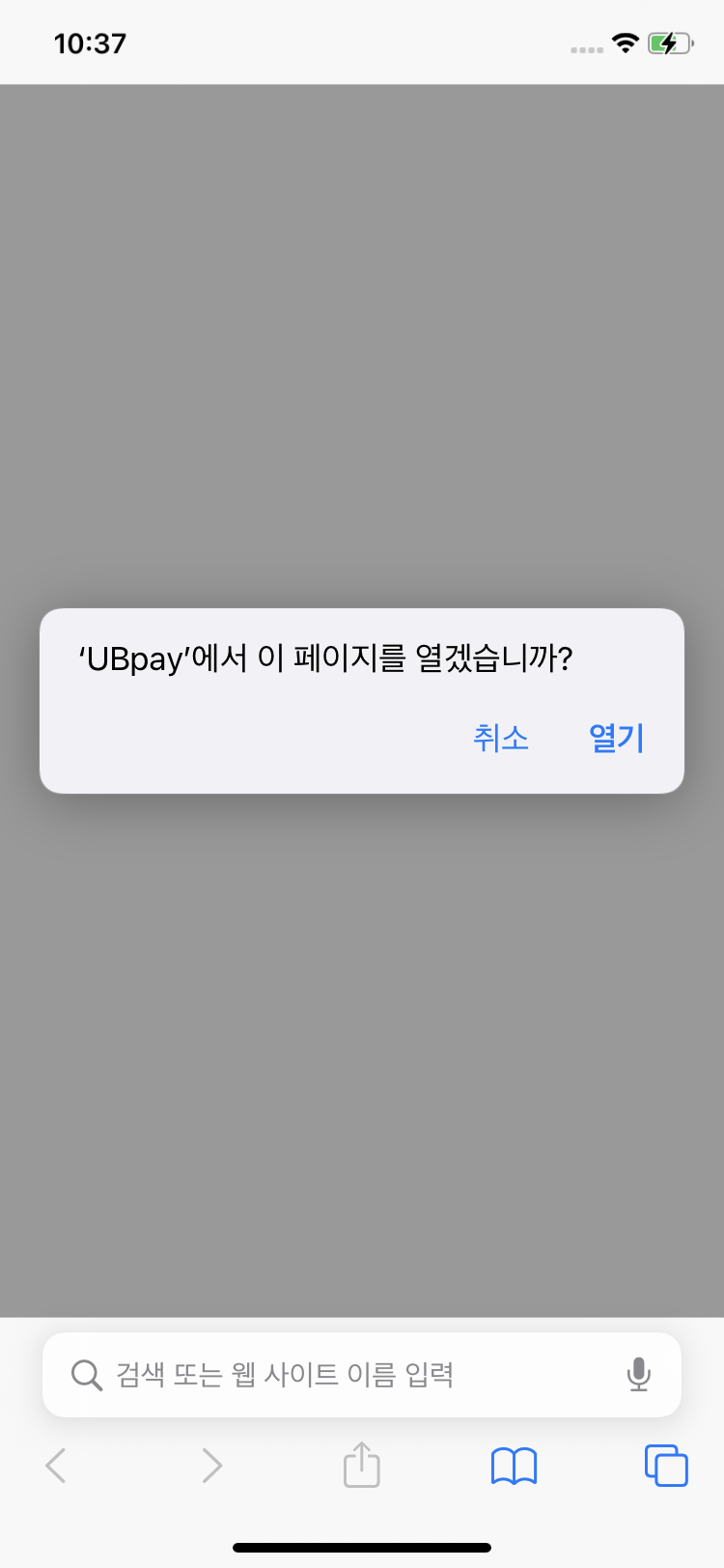

| [iPhone/iOS] [더한섬닷컴] 탈옥안했는데 탈옥알림 (2) | 2022.02.14 |

|---|---|

| Android WebView 디버깅 (0) | 2020.02.25 |

| AntiDebug (0) | 2019.03.26 |